Человеко-машинные интерфейсы (ЧМИ) являются важнейшими компонентами в промышленных приложениях, предоставляя операторам средства мониторинга и управления сложными системами. По мере того как происходит конвергенция информационных технологий (ИТ) и операционных технологий (ОТ), безопасность ЧМИ приобретает все большее значение. Эффективная защита HMI обеспечивает целостность, доступность и конфиденциальность критически важных промышленных процессов. В этой статье блога рассматриваются лучшие практики обеспечения безопасности HMI в промышленных условиях с упором на технические и организационные меры.

Понимание важности безопасности ЧМИ

В промышленных средах программируемые терминалы служат связующим звеном между операторами и промышленными системами управления (ICS). Они отображают данные в реальном времени, позволяют настраивать систему и обеспечивают критическую обратную связь, необходимую для принятия оперативных решений. Учитывая их неотъемлемую роль, HMI являются основными целями для кибератак, которые могут привести к серьезным последствиям, таким как простои производства, угроза безопасности и финансовые потери.

Расширение возможностей подключения промышленных систем, вызванное развитием промышленного Интернета вещей (IIoT) и Индустрии 4.0, увеличило площадь атак. Киберугрозы, направленные на ЧМИ, могут использовать уязвимости в программном обеспечении, сетевых протоколах и взаимодействии с пользователем. Поэтому внедрение надежных мер безопасности является обязательным условием защиты промышленных операций.

Внедрение надежной аутентификации и контроля доступа

Эффективные механизмы аутентификации и контроля доступа являются основой безопасности HMI. Эти меры гарантируют, что только авторизованный персонал может получить доступ к HMI и управлять им.

Аутентификация

Аутентификация проверяет личность пользователей, пытающихся получить доступ к HMI. Она должна выходить за рамки простых паролей и учитывать многофакторную аутентификацию (MFA) для повышения безопасности. MFA сочетает в себе то, что пользователь знает (пароль), то, что у него есть (физический токен или мобильное устройство), и то, чем пользователь является (биометрическая верификация). Такой многоуровневый подход значительно снижает риск несанкционированного доступа.

Контроль доступа

Контроль доступа определяет, что аутентифицированные пользователи могут делать в среде HMI. Реализация управления доступом на основе ролей (RBAC) гарантирует, что пользователи будут иметь минимально необходимые разрешения для выполнения своих обязанностей. Например, операторы могут иметь доступ к данным в реальном времени и функциям управления, в то время как обслуживающему персоналу может потребоваться доступ к настройкам конфигурации. Регулярные аудиты и проверки прав доступа помогают поддерживать безопасность и соответствие требованиям.

Обеспечение безопасной связи

Связь между программируемыми терминалами и другими компонентами системы должна быть безопасной, чтобы предотвратить перехват, подделку или подмену данных.

Шифрование

Использование протоколов шифрования, таких как Transport Layer Security (TLS), обеспечивает шифрование данных, передаваемых между HMI и компонентами ICS. Это не позволит злоумышленникам подслушать конфиденциальную информацию или внедрить вредоносные данные. Для защиты данных в пути и в состоянии покоя следует применять сквозное шифрование.

Сегментация сети

Сегментация сети подразумевает разделение сети на более мелкие, изолированные сегменты, чтобы ограничить распространение потенциальных кибератак. Критически важные программируемые терминалы должны быть размещены в защищенных сегментах сети со строгим контролем доступа и мониторингом. Это снижает риск того, что злоумышленники будут перемещаться по сети, чтобы добраться до критически важных систем.

Регулярное обновление и исправление программного обеспечения

Обновление программного обеспечения и микропрограмм HMI очень важно для уменьшения уязвимостей. Поставщики часто выпускают обновления и исправления для устранения недостатков безопасности и улучшения функциональности.

Управление патчами

Установите процесс управления исправлениями, чтобы обеспечить своевременное применение обновлений. Это включает в себя отслеживание доступных исправлений, их тестирование в контролируемой среде и развертывание в сети. Автоматизированные решения по управлению исправлениями могут упростить этот процесс и снизить риск человеческой ошибки.

Связь с поставщиками

Поддерживайте регулярную связь с поставщиками HMI, чтобы быть в курсе рекомендаций по безопасности и обновлений. Поставщики часто предоставляют важную информацию о недавно обнаруженных уязвимостях и рекомендуемых мерах по их устранению. Проактивность в этом отношении может значительно повысить уровень безопасности систем HMI.

Проведение регулярных оценок безопасности

Регулярные оценки безопасности помогают выявить уязвимости и обеспечить соблюдение политик безопасности.

Оценка уязвимостей

Проводите оценку уязвимостей для выявления потенциальных слабых мест в системах HMI. Эти оценки включают в себя сканирование на предмет известных уязвимостей, неправильной конфигурации и устаревшего программного обеспечения. Оперативное устранение выявленных проблем снижает риск эксплуатации.

Тестирование на проникновение

Тестирование на проникновение имитирует реальные кибератаки для оценки эффективности мер безопасности. Этичные хакеры пытаются взломать систему защиты HMI, что позволяет получить ценные сведения о потенциальных векторах атак и слабых местах. Результаты тестирования на проникновение служат основанием для внедрения усовершенствованных мер безопасности.

Внедрение систем обнаружения и предотвращения вторжений

Системы обнаружения и предотвращения вторжений (IDPS) необходимы для мониторинга и защиты HMI-среды от киберугроз.

Системы обнаружения вторжений (IDS)

IDS отслеживают сетевой трафик и деятельность системы в поисках признаков подозрительного поведения. При обнаружении потенциальных угроз они генерируют предупреждения, позволяя службам безопасности оперативно реагировать на них. IDS на основе сигнатур опираются на известные шаблоны угроз, а IDS на основе аномалий используют машинное обучение для выявления отклонений от нормального поведения.

Системы предотвращения вторжений (IPS)

IPS не только обнаруживают, но и блокируют вредоносные действия в режиме реального времени. Они могут автоматически применять политики безопасности и предотвращать несанкционированный доступ или атаки. Интеграция IPS с программируемыми терминалами обеспечивает непрерывную защиту от развивающихся угроз.

Обеспечение физической безопасности

Меры физической безопасности часто упускаются из виду, но они очень важны для защиты систем HMI.

Контроль доступа к физическим объектам

Внедрите механизмы контроля доступа в физические помещения, где расположены системы HMI. Сюда входят безопасные точки входа, камеры наблюдения и регистрация попыток доступа. Физический доступ к оборудованию HMI должен иметь только авторизованный персонал.

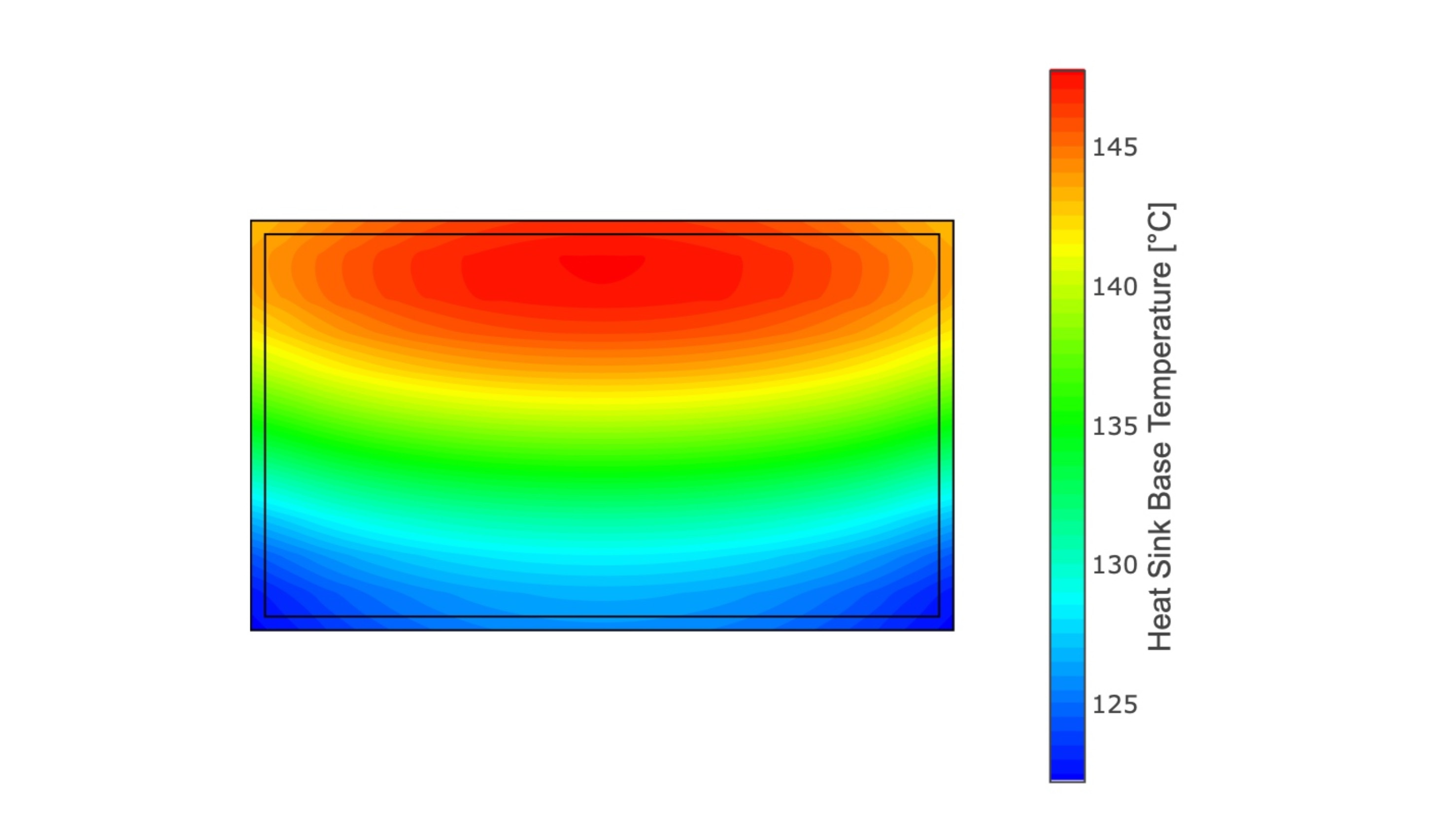

Экологический контроль

Убедитесь, что аппаратные средства HMI размещены в помещениях с соответствующими средствами контроля окружающей среды, такими как регулирование температуры и защита от пыли и влаги. Факторы окружающей среды могут повлиять на надежность и безопасность систем HMI.

Программы обучения и повышения осведомленности

Человеческий фактор играет важную роль в обеспечении безопасности HMI. Программы обучения и повышения осведомленности помогают персоналу понять важность безопасности и свою роль в ее обеспечении.

Обучение по повышению осведомленности о безопасности

Проводите регулярные занятия по повышению осведомленности о безопасности для всего персонала, взаимодействующего с системами HMI. Это обучение должно охватывать лучшие практики управления паролями, распознавания попыток фишинга и реагирования на инциденты безопасности.

Обучение реагированию на инциденты

Подготовьте персонал к эффективному реагированию на инциденты безопасности. Обучение реагированию на инциденты гарантирует, что сотрудники знают, как выявлять, сообщать и устранять нарушения безопасности. Регулярные учения и симуляции помогают закрепить эти знания и повысить готовность.

Разработка комплексной политики безопасности

Комплексная политика безопасности служит основой для всех мер и практик безопасности.

Разработка политики

Разработайте политику безопасности, которая описывает требования, роли и обязанности по обеспечению безопасности систем HMI. Эта политика должна охватывать такие области, как контроль доступа, защита данных, реагирование на инциденты и соответствие соответствующим нормам и стандартам.

Применение политики

Обеспечьте соблюдение политики безопасности с помощью регулярных проверок, мониторинга и дисциплинарных мер за несоблюдение. Обеспечение соблюдения политики всеми сотрудниками помогает поддерживать постоянную и безопасную операционную среду.

Заключение

Обеспечение безопасности человеко-машинных интерфейсов в промышленных приложениях требует многогранного подхода, сочетающего технические, организационные и человеческие факторы. Внедряя надежную аутентификацию и контроль доступа, обеспечивая безопасную связь, регулярно обновляя программное обеспечение, проводя оценки безопасности и развивая культуру понимания безопасности, организации могут значительно повысить безопасность своих систем HMI. Поскольку промышленные среды продолжают развиваться, сохранение бдительности и упреждающее решение проблем безопасности будут иметь важное значение для защиты критической инфраструктуры и поддержания операционной целостности.